コンテンツ

- Gmailはすでに暗号化されていませんか?

- エンドツーエンド暗号化は新しいものではありません

- Googleエンドツーエンドとは何ですか?

- Googleエンドツーエンドではないもの

- 暗号化に関する有用なヒント

- 利便性が鍵

ソース:Spectral-design / Dreamstime.com

取り除く:

Googleは、エンドツーエンドの暗号化を簡単に使用できるようにしています。ありますが、注意点があります。

FUDと呼ぶのは少し強力かもしれませんが、2014年6月3日に発表されたエンドツーエンドと呼ばれるGoogle Chrome拡張機能については、かなりの混乱があります。リリースされると、拡張機能はsのエンドツーエンド暗号化を許可します。簡単そうですね。しかし、ほとんどの人はGmailが既に暗号化されているという印象を受けていたため、そこから混乱が始まります。そして彼らは。まあ、ちょっと...Gmailはすでに暗号化されていませんか?

Gmailの現在の暗号化を説明する最も簡単な方法は、erのコンピューターから目的の受信者への移動について考えることです。輸送中、デジタルはトランスポート層セキュリティを介して暗号化されます (TLS)、 インターネットを介して相互に通信するクライアント/サーバーアプリケーション間のセキュリティを提供するプロトコル。誤解は、er、仲介サーバー、または受信者が休んでいるときに作用します。これらのポイントでは、暗号化されません。暗号化されないもう1つの場合は、受信者のプログラムがHTTPS(TLSを使用)を受け入れない場合です。だからこそ、現在のGmail暗号化は「エンドツーエンド」ではないと専門家が言うのです。

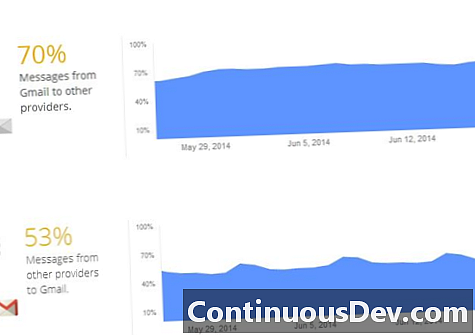

Googleは、送信中に暗号化された送信済みGmailの数と、送信中に暗号化されたGmailユーザーが受信したの数を追跡します。以下のレポートに示すように、Gmailの最大50%が暗号化されていません。

エンドツーエンド暗号化は新しいものではありません

問題は、エンドツーエンドで暗号化できる場合、なぜ人々はそれを使用しないのかということです。答え:利便性とセキュリティが衝突した場合、通常は利便性が優先されます。そして現在、暗号化は設定が複雑で、使用するのが面倒です。また、最近まで、人々は暗号化について心配していませんでした。 (プライバシーとセキュリティの詳細については、オンラインのプライバシーについて知っておくべきことをご覧ください。)

エンドツーエンド暗号化の別の問題は、両方の当事者が互換性のある暗号化ソフトウェアを必要とすることです。プログラムに互換性がない場合、暗号化は解除されません。そのため、ほとんどのユーザーは、読み取りを行わないリスクよりも、暗号化を気にしません。

Googleエンドツーエンドとは何ですか?

Googleの開発者は上記の問題を十分に認識しており、ユーザーフレンドリーな暗号化プロセス「OpenPGPを使用してブラウザー内で署名、暗号化、復号化、デジタル署名、および検証を行うChrome拡張機能」を作成しました。これにより、Googleの新しいバージョンの暗号化が「エンドツーエンド」カテゴリに配置されます。Googleの暗号化拡張機能は、すぐにプライバシーコミュニティから関心を集めました。エンドツーエンドがGoogleの言うことをするなら、拡張機能はGoogleが身体をスキャンするのを防ぎます。 6月11日のブログ投稿で、CovataのチーフセキュリティストラテジストであるJim Iversが提案と説明をしています。

「Googleは、暗号化されたデータで失われるものを交換して、プライバシーに関心があるように見えることにより、Googleエコシステムの顧客を維持することを望んでいると思います」とIversは書いています。

Googleエンドツーエンドではないもの

暗号化の専門家は既に拡張機能のタイヤを蹴っていて、いくつかの潜在的な問題が浮上しています。 Chrome拡張機能であるため、暗号化プロセスではerと受信者の両方がChrome Webブラウザーを使用する必要があります。前回チェックしたとき、Chromeはインターネットの50%未満で使用されていました。その他の問題は、Googleエンドツーエンドがモバイルデバイスでサポートされていないことです。添付ファイルは今のところ暗号化されていないようです。全体として、大規模な採用を疑う専門家に理由を与えるのに十分なマイナスポイントがあります。

暗号化に関する有用なヒント

暗号化の背後にある全体的な考え方は、erと受信者の間のプライバシーを維持することです。 erが考慮すべきことの1つは、暗号化されたデータを受け取った人が暗号化せずに転送した場合はどうなるでしょうか?が十分に重要である場合、erは、受信者にのみの表示を許可するが、コピー、または保存を許可しない特定のコントロールを扇動したい場合があります。「教訓は明らかです。ギフトを所有する大規模なエコシステムベンダーに注意し、多数の警告と例外について詳細を注意深く読み、暗号化の全体像を見てください」とIvers氏は書いています。特に、Googleの新しい暗号化拡張機能にどれだけ不足しているのかを検討する場合には、良いアドバイスです。もちろん、あらゆる種類のエンドツーエンド暗号化を採用する際に欠けている最大のことは、利便性です。

利便性が鍵

Googleは、新しいChromeサービスがエンドツーエンド暗号化をユーザーにとって簡単なオプションにすることを望んでいます。それでも、Googleは現実的です。セキュリティとプライバシーのプロダクトマネージャーであるStephan Somogyi氏は、「この種の暗号化は、非常に機密性の高いユーザーや、保護を追加する必要があるユーザーにのみ使用されることを認識しています。」Googleは、End-to-Endはまだアルファ版であり、開発者コミュニティのみが利用可能であると述べています。同社によると、拡張機能の準備ができてバグがなくなったと感じたら、Chrome Webストアで利用できるようになるという。セキュリティに対する不完全なソリューションですが、それでも安全です。問題は、誰かがそれをインストールするのを煩わせるでしょうか?